- Beranda

- Komunitas

- Entertainment

- The Lounge

Hati-Hati Aplikasi BitTorrent Transmission memiliki celah untuk Hacker!

TS

sealgeek

Hati-Hati Aplikasi BitTorrent Transmission memiliki celah untuk Hacker!

Quote:

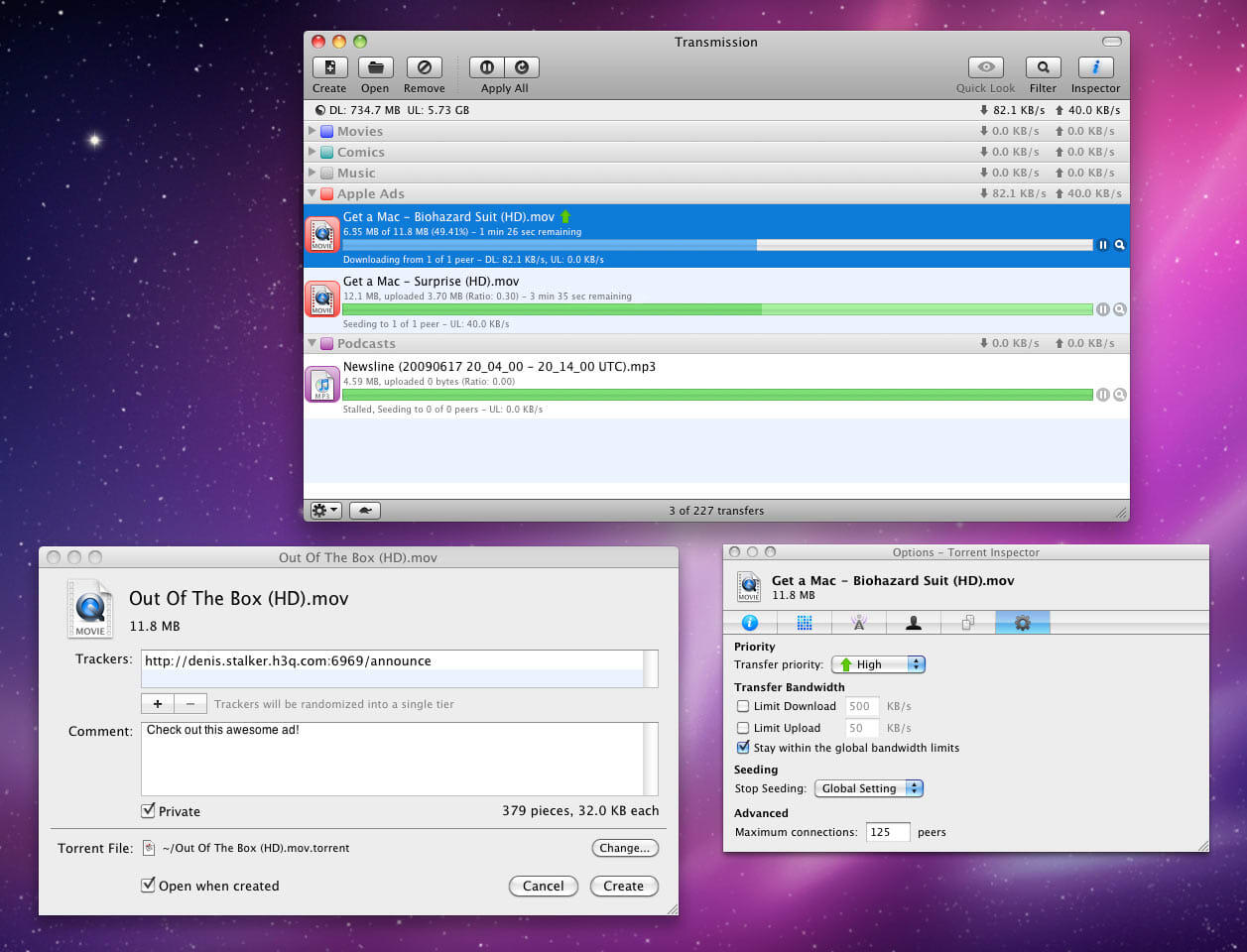

source gambar: Google Images

source gambar: Google Images

Spoiler for Selamat Datang:

Quote:

Spoiler for Bukti No Repost:

:monggo

Spoiler for Apa itu Transmission BitTorrent ?:

Apa itu Transmission BitTorrent ?

Quote:

Transmission merupakan sebuah BitTorrent Client yang memiliki beragam antarmuka pengguna di atas cross-platform back-end . Transmission adalah perangkat lunak bebas yang dilisensikan dengan lisensi GNU General Public License (GNU GPL), dengan suku cadang di bawah Lisensi MIT .

Transmission memungkinkan pengguna untuk cepat mendownload file dari multiple peers di Internet dan mengunggah file mereka sendiri . Dengan menambahkan file torrent melalui user interface , pengguna bisa membuat antrian file yang akan didownload dan diunggah . Di dalam menu pilihan file , pengguna dapat menyesuaikan unduhan mereka pada tingkat file individual. Transmission juga secara otomatis akan berbagi konten download .

Transmission memungkinkan prioritas ditugaskan ke torrents dan file dalam torrents , untuk mempengaruhi file mana yang didownload terlebih dahulu . Ini mendukung skema URI Magnet dan koneksi terenkripsi. Hal ini memungkinkan pembuatan file torrent dan pertukaran rekan yang kompatibel dengan Vuze dan μTorrent . Ini termasuk server web built-in sehingga pengguna dapat mengontrol Transmission dari jarak jauh melalui web . Ini juga mendukung pemetaan port otomatis menggunakan UPnP / NAT-PMP , peer caching , blocklists untuk rekan-rekan buruk , batas bandwidth bergantung pada waktu , global atau per-torrent , dan memiliki dukungan parsial untuk IPv6 . Hal ini memungkinkan penggunaan beberapa pelacak secara bersamaan , Local Peer Discovery , Micro Transport Protocol (UTP) , dan pelacak UDP . Ini tidak mendukung berlangganan RSS feed secara langsung yang berisi file torrent untuk download otomatis , namun ada add-on pihak ketiga yang dapat menyediakan fungsionalitasnya .

Transmission memungkinkan pengguna untuk cepat mendownload file dari multiple peers di Internet dan mengunggah file mereka sendiri . Dengan menambahkan file torrent melalui user interface , pengguna bisa membuat antrian file yang akan didownload dan diunggah . Di dalam menu pilihan file , pengguna dapat menyesuaikan unduhan mereka pada tingkat file individual. Transmission juga secara otomatis akan berbagi konten download .

Transmission memungkinkan prioritas ditugaskan ke torrents dan file dalam torrents , untuk mempengaruhi file mana yang didownload terlebih dahulu . Ini mendukung skema URI Magnet dan koneksi terenkripsi. Hal ini memungkinkan pembuatan file torrent dan pertukaran rekan yang kompatibel dengan Vuze dan μTorrent . Ini termasuk server web built-in sehingga pengguna dapat mengontrol Transmission dari jarak jauh melalui web . Ini juga mendukung pemetaan port otomatis menggunakan UPnP / NAT-PMP , peer caching , blocklists untuk rekan-rekan buruk , batas bandwidth bergantung pada waktu , global atau per-torrent , dan memiliki dukungan parsial untuk IPv6 . Hal ini memungkinkan penggunaan beberapa pelacak secara bersamaan , Local Peer Discovery , Micro Transport Protocol (UTP) , dan pelacak UDP . Ini tidak mendukung berlangganan RSS feed secara langsung yang berisi file torrent untuk download otomatis , namun ada add-on pihak ketiga yang dapat menyediakan fungsionalitasnya .

Quote:

Sebuah kerentanan critical alias berbahaya di temukan pada aplikasi BitTorrent Transmission yang banyak digunakan sehingga memungkinkan peretas mengeksekusi kode berbahaya dari komputer pengguna BitTorrent dan mengendalikannya dari jarak jauh .

Kerentanan tersebut telah ditemukan oleh tim pelaporan kerentanan Google Project Zero , dan salah satu penelitinya Tavis Ormandy juga telah melaporkan sebuah proof-of-concept alias cara kerja penyerangan 40 hari setelah laporan awal .

Biasanya , tim Proyek Zero mengungkapkan kerentanan baik setelah 90 hari melaporkannya ke vendor yang terkena dampak atau sampai vendor tersebut merilis sebuah patch .

Namun dalam kasus ini , para peneliti Proyek Zero mengungkapkan kerentanan tersebut 50 hari sebelum batas waktu sebenarnya karena pengembang Transmission gagal menerapkan patch siap pakai yang diberikan oleh para peneliti lebih dari sebulan yang lalu .

"Saya merasa frustrasi karena para pengembang Transmission tidak menanggapi daftar keamanan pribadi mereka , saya menyarankan untuk memindahkan ini ke tempat terbuka sehingga distribusi dapat menerapkan patch secara mandiri . Saya menduga mereka tidak akan menjawab , tapi mari kita lihat ." Ormandy mengatakan dalam sebuah laporan publik yang diterbitkan Selasa .

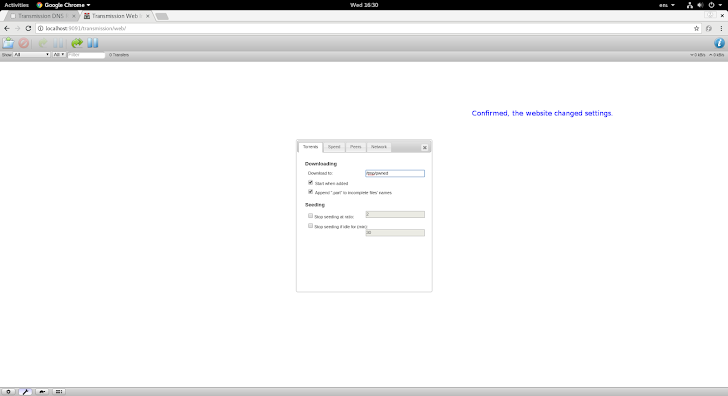

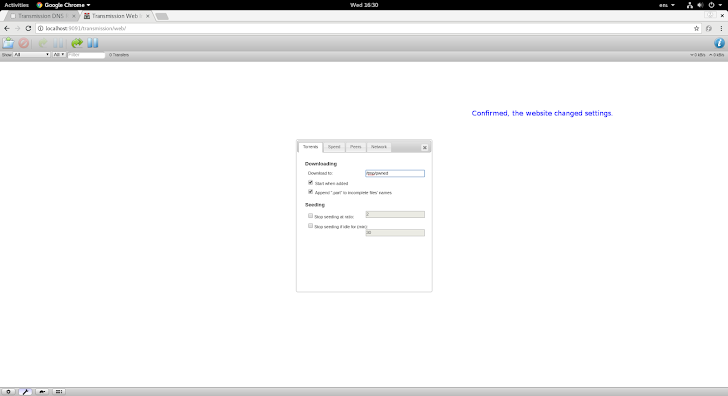

PoCalias Proof of Concept serangan yang diterbitkan oleh Ormandy mengeksploitasi fungsi Transmission tertentu yang memungkinkan pengguna mengendalikan aplikasi BitTorrent dengan web browser mereka .

Ormandy mengkonfirmasikan eksploitasi dapat bekerja di Chrome dan Firefox di Windows dan Linux (Fedora dan Ubuntu) dan percaya bahwa browser dan platform lainnya juga rentan terhadap serangan tersebut .

Aplikasi BitTorrent Transmission bekerja pada arsitektur server-client , di mana pengguna harus menginstal layanan daemon di sistem mereka untuk mengakses antarmuka berbasis web di browser mereka secara lokal .

Daemon yang diinstal pada sistem pengguna kemudian berinteraksi dengan server untuk mendownload dan mengunggah file melalui web browser menggunakan permintaan JSON RPC .

Ormandy menemukan bahwa teknik hacking yang disebut "serangan sistem nama domain yang berulang" berhasil mengeksploitasi penerapan ini , sehingga memungkinkan situs berbahaya yang dikunjungi pengguna untuk mengeksekusi kode berbahaya di komputer pengguna dari jarak jauh dengan bantuan layanan daemon yang terpasang .

Kerentanan tersebut telah ditemukan oleh tim pelaporan kerentanan Google Project Zero , dan salah satu penelitinya Tavis Ormandy juga telah melaporkan sebuah proof-of-concept alias cara kerja penyerangan 40 hari setelah laporan awal .

Biasanya , tim Proyek Zero mengungkapkan kerentanan baik setelah 90 hari melaporkannya ke vendor yang terkena dampak atau sampai vendor tersebut merilis sebuah patch .

Namun dalam kasus ini , para peneliti Proyek Zero mengungkapkan kerentanan tersebut 50 hari sebelum batas waktu sebenarnya karena pengembang Transmission gagal menerapkan patch siap pakai yang diberikan oleh para peneliti lebih dari sebulan yang lalu .

"Saya merasa frustrasi karena para pengembang Transmission tidak menanggapi daftar keamanan pribadi mereka , saya menyarankan untuk memindahkan ini ke tempat terbuka sehingga distribusi dapat menerapkan patch secara mandiri . Saya menduga mereka tidak akan menjawab , tapi mari kita lihat ." Ormandy mengatakan dalam sebuah laporan publik yang diterbitkan Selasa .

PoCalias Proof of Concept serangan yang diterbitkan oleh Ormandy mengeksploitasi fungsi Transmission tertentu yang memungkinkan pengguna mengendalikan aplikasi BitTorrent dengan web browser mereka .

Ormandy mengkonfirmasikan eksploitasi dapat bekerja di Chrome dan Firefox di Windows dan Linux (Fedora dan Ubuntu) dan percaya bahwa browser dan platform lainnya juga rentan terhadap serangan tersebut .

Aplikasi BitTorrent Transmission bekerja pada arsitektur server-client , di mana pengguna harus menginstal layanan daemon di sistem mereka untuk mengakses antarmuka berbasis web di browser mereka secara lokal .

Daemon yang diinstal pada sistem pengguna kemudian berinteraksi dengan server untuk mendownload dan mengunggah file melalui web browser menggunakan permintaan JSON RPC .

Ormandy menemukan bahwa teknik hacking yang disebut "serangan sistem nama domain yang berulang" berhasil mengeksploitasi penerapan ini , sehingga memungkinkan situs berbahaya yang dikunjungi pengguna untuk mengeksekusi kode berbahaya di komputer pengguna dari jarak jauh dengan bantuan layanan daemon yang terpasang .

Cara Kerja Penyerangan Kerentanan Apps ini

Quote:

Jalan terletak pada kenyataan bahwa layanan yang diinstal pada localhost dapat dimanipulasi untuk berinteraksi dengan situs web pihak ketiga.

"Saya secara teratur menemukan pengguna yang tidak menerima situs web tersebut dapat mengakses layanan di localhost atau intranet mereka" , Ormandy menulis di sebuah pos terpisah, yang mencakup patch tersebut.

"Pengguna ini mengerti bahwa layanan yang ditujukan kepada localhost hanya dapat diakses oleh perangkat lunak yang berjalan di mesin lokal dan browser mereka berjalan di mesin lokal , namun entah mengapa yakin bahwa mengakses situs web "transfers" ke tempat lain . Tapi ini adalah sumber kebingungan yang umum" .

Penyerang dapat memanfaatkan celah ini hanya dengan membuat nama DNS yang diizinkan untuk berkomunikasi dengannya dan kemudian membuatnya berhasil mengatasi nama komputer lokal yang rentan itu .

Begini cara kerja penyerangannya:

"Saya secara teratur menemukan pengguna yang tidak menerima situs web tersebut dapat mengakses layanan di localhost atau intranet mereka" , Ormandy menulis di sebuah pos terpisah, yang mencakup patch tersebut.

"Pengguna ini mengerti bahwa layanan yang ditujukan kepada localhost hanya dapat diakses oleh perangkat lunak yang berjalan di mesin lokal dan browser mereka berjalan di mesin lokal , namun entah mengapa yakin bahwa mengakses situs web "transfers" ke tempat lain . Tapi ini adalah sumber kebingungan yang umum" .

Penyerang dapat memanfaatkan celah ini hanya dengan membuat nama DNS yang diizinkan untuk berkomunikasi dengannya dan kemudian membuatnya berhasil mengatasi nama komputer lokal yang rentan itu .

Begini cara kerja penyerangannya:

Quote:

- Pengguna mengunjungi situs berbahaya ( http://attacker.com) , yang memiliki iframe ke subdomain yang dikontrol oleh penyerang .

- Penyerang mengonfigurasi server DNS mereka untuk merespons secara bergantian dengan 127.0.0.1 dan 123.123.123.123 (alamat yang dikontrol oleh penyerang) dengan TTL yang sangat rendah.

- Saat browser menyelesaikan ke 123.123.123.123 , HTML berfungsi menunggu entri DNS berakhir (atau memaksanya untuk menghentikan dengan membanjiri cache dengan pencarian) , maka ia memiliki izin untuk membaca dan menetapkan header .

Quote:

Ormandymengatakan bahwa kerentanan tersebut (CVE-2018-5702) adalah "Kesalahan beberapa kode eksekusi kecil di beberapa klien torrent populer" . Walaupun dia tidak menyebutkan aplikasi torrent lainnya karena adanya pengungkapan waktu 90 hari .

Sebuah perbaikan diperkirakan akan dirilis sesegera mungkin , seorang development official dengan Transmission mengatakan kepada ArsTechnica , tanpa menentukan tanggal yang sebenarnya .

Sebuah perbaikan diperkirakan akan dirilis sesegera mungkin , seorang development official dengan Transmission mengatakan kepada ArsTechnica , tanpa menentukan tanggal yang sebenarnya .

Spoiler for Sumber Referensi:

https://en.wikipedia.org/wiki/Transm...orrent_client)

https://thehackernews.com/2018/01/bi...n-hacking.html

https://thehackernews.com/2018/01/bi...n-hacking.html

Spoiler for Baca Thread Lainnya:

-> Facebook Menggunakan Survey untuk Meningkatkan Berita `Terpercaya' , Akankah Efektif?

-> 7 Cara Punya Tubuh Bugar dan Pikiran Yang Sehat

-> Apple dan Malala Fund Membantu Anak Perempuan Dapatkan Pendidikan Berkualitas

-> Aplikasi Trading Robinhood Mengenalkan Cryptocurrency

-> Tingkatkan Kualitas Tidur Anda dengan Philips SmartSleep

-> 7 Cara Punya Tubuh Bugar dan Pikiran Yang Sehat

-> Apple dan Malala Fund Membantu Anak Perempuan Dapatkan Pendidikan Berkualitas

-> Aplikasi Trading Robinhood Mengenalkan Cryptocurrency

-> Tingkatkan Kualitas Tidur Anda dengan Philips SmartSleep

Diubah oleh sealgeek 29-01-2018 08:23

0

21.2K

Kutip

169

Balasan

Komentar yang asik ya

Urutan

Terbaru

Terlama

Komentar yang asik ya

Komunitas Pilihan