- Beranda

- Komunitas

- Tech

- Computer Stuff

Pahami Lebih Dalam Sebuah Sistem IT

TS

axcelcrypto

Pahami Lebih Dalam Sebuah Sistem IT

Halo gan ketemu lagi sama ane nih, kali ini ane mau bahas soal sistem yang selama ini lagi banyak diperbicangkan gan baik di youtube ataupun media sosial lainnya.

Tujuan ane bikin thread ini biar agan disini bisa memahami bagaimana sistem IT dan lebih tertarik untuk memahami IT lebih jauh.

SUMUR: langsung dari pengalaman TS

Dan dibantu oleh wikipedia.

Jadi sebelum lanjut ane minta maaf kalau ada salah kata atau ada istilah yang tidak sesuai dengan buku karna ane disini mencoba menjelaskan dengan bahasa awam.

Tujuan ane bikin thread ini biar agan disini bisa memahami bagaimana sistem IT dan lebih tertarik untuk memahami IT lebih jauh.

SUMUR: langsung dari pengalaman TS

Dan dibantu oleh wikipedia.

Jadi sebelum lanjut ane minta maaf kalau ada salah kata atau ada istilah yang tidak sesuai dengan buku karna ane disini mencoba menjelaskan dengan bahasa awam.

Quote:

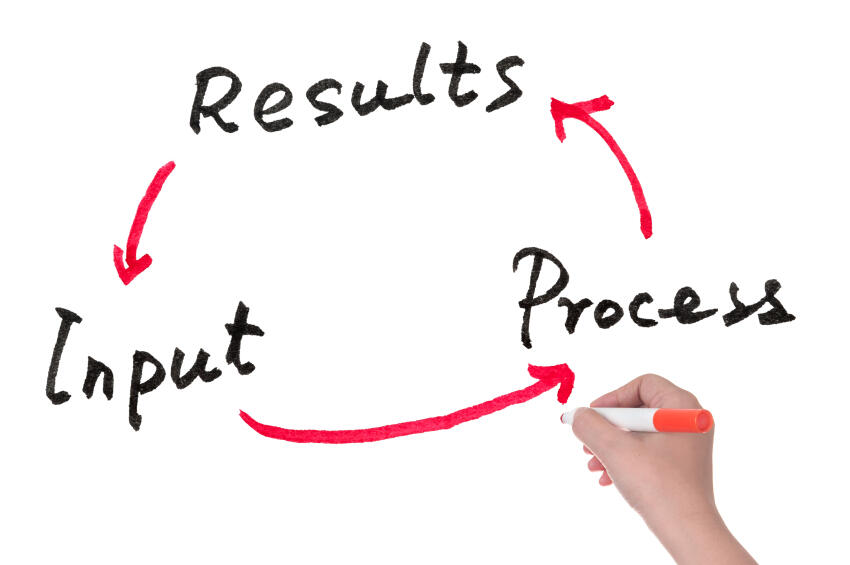

Pertama pastinya ane mau jelasin apa itu sistem, biar nanti faham.

Quote:

Sistem menurut bahasa ane pribadi yah gan, biar mudah dimengerti.

Sistem merupakan kumpulan komponen yang saling berkaitan antara satu dengan yang lainnya untuk menciptakan sebuah hasil yang di inginkan.

Jika dalam sebuah sistem ada salah satu komponen yang terganggu, maka hasil/tujuan dari sistem tersebut akan terganggu juga/gagal. Jadi pada dasarnya kerja sama antara komponen pada sebuah sistem sangatlah penting.

Contohnya sistem komputer memiliki komponen sebagai berikut, Monitor, CPU, Keyboard dan Mouse. Jika salah satunya rusak maka kinerja komputer tersebut tidak akan maksimal.

Nah dalam sebuah sistem ada sistem juga loh gan . Nah loh pusing gak tuh, haha

. Nah loh pusing gak tuh, haha

Sistem ini disebut sistem akar (bahasa ane pribadi biar mudah diingat), contohnya dalam sebuah sistem komputer terdiri dari Monitor, CPU, Keyboard, dan Mouse. Lalu dalam sistem CPU terdiri dari RAM, ROM, Chipset, GPU, Dll.

Dan seperti itu seterusnya hingga menjadi sistem pasif yang sudah tidak bisa diuraikan lagi.

Sampe disini faham kan gan? Jadi sistem itu sebuah kumpulan data / komponen yang saling bekerja sama untuk menghasilkan hal yang di inginkan.

Sistem merupakan kumpulan komponen yang saling berkaitan antara satu dengan yang lainnya untuk menciptakan sebuah hasil yang di inginkan.

Jika dalam sebuah sistem ada salah satu komponen yang terganggu, maka hasil/tujuan dari sistem tersebut akan terganggu juga/gagal. Jadi pada dasarnya kerja sama antara komponen pada sebuah sistem sangatlah penting.

Contohnya sistem komputer memiliki komponen sebagai berikut, Monitor, CPU, Keyboard dan Mouse. Jika salah satunya rusak maka kinerja komputer tersebut tidak akan maksimal.

Nah dalam sebuah sistem ada sistem juga loh gan

. Nah loh pusing gak tuh, haha

. Nah loh pusing gak tuh, hahaSistem ini disebut sistem akar (bahasa ane pribadi biar mudah diingat), contohnya dalam sebuah sistem komputer terdiri dari Monitor, CPU, Keyboard, dan Mouse. Lalu dalam sistem CPU terdiri dari RAM, ROM, Chipset, GPU, Dll.

Dan seperti itu seterusnya hingga menjadi sistem pasif yang sudah tidak bisa diuraikan lagi.

Sampe disini faham kan gan? Jadi sistem itu sebuah kumpulan data / komponen yang saling bekerja sama untuk menghasilkan hal yang di inginkan.

Oke sudah, sekarang lanjut ke bahasan utama thread ini.

Quote:

Secure Of System (Pengamanan sebuah sistem)

Itu gan Penjelasan singkat apa itu system secure pada 2 perangkat antara Hardware dan software.

Dan sistem ini digunakan disemua hal yang agan selama ini gunakan, baik itu website, aplikasi, game, pay pal, RC, robot dll. Itu semua memiliki sistem yang sama seperti yang ane bahas ini.

Nah penerapan system secure ini memiliki kelebihan dan kekurangan.

Quote:

Untuk agan penggemar film Bollywod ya ampun maksud ane Hollywod, pasti udah pernah nonton kan film WHOAMI? (Skip: Lebih tepatnya ini film jerman gan cuman ane gatau sebutan buat film jerman apaan? Jerwod?)

ya ampun maksud ane Hollywod, pasti udah pernah nonton kan film WHOAMI? (Skip: Lebih tepatnya ini film jerman gan cuman ane gatau sebutan buat film jerman apaan? Jerwod?)

Film ini menceritakan seorang anak muda yang memiliki kepribadian ganda dan merasa sulit diterima oleh publik sehingga ia menjadi orang yang minder. Namun pada akhirnya dia berniat untuk mencari jati dirinya menjadi seorang User Hacker agar bisa diakui oleh User lain dengan membuktikan beberapa hasil Hacknya.

Nah dari film diatas sering sekali kita mendengar kata No System Is Safe atau tidak ada sistem yang aman.

Pertanyaannya ini kan sebuah film, lalu apakah sama halnya dengan sistem yang ada di dunia nyata?

Jawabannya iya, semua sistem pasti memiliki kelemahannya tersendiri. Baik dari hardware ataupun software.

ya ampun maksud ane Hollywod, pasti udah pernah nonton kan film WHOAMI? (Skip: Lebih tepatnya ini film jerman gan cuman ane gatau sebutan buat film jerman apaan? Jerwod?)

ya ampun maksud ane Hollywod, pasti udah pernah nonton kan film WHOAMI? (Skip: Lebih tepatnya ini film jerman gan cuman ane gatau sebutan buat film jerman apaan? Jerwod?)Film ini menceritakan seorang anak muda yang memiliki kepribadian ganda dan merasa sulit diterima oleh publik sehingga ia menjadi orang yang minder. Namun pada akhirnya dia berniat untuk mencari jati dirinya menjadi seorang User Hacker agar bisa diakui oleh User lain dengan membuktikan beberapa hasil Hacknya.

Nah dari film diatas sering sekali kita mendengar kata No System Is Safe atau tidak ada sistem yang aman.

Pertanyaannya ini kan sebuah film, lalu apakah sama halnya dengan sistem yang ada di dunia nyata?

Jawabannya iya, semua sistem pasti memiliki kelemahannya tersendiri. Baik dari hardware ataupun software.

Quote:

Setiap sistem di dunia itu punya keamanannya tersendiri gan, baik Sistem Software atau Sistem Hardware.

Keamanan sistem software agak sedikit rumit dari Hardware, biasanya bisa berupa sertifikasi, izin manual, locked, cookies dan cache, captha, dll.

Sedangkan Keamanan Hardware itu berupa Kapasitor, resistor, chip, dll.

Keduanya memiliki rangkaian yang sama dan sistem kerja yang hampir sama juga.

Disini ane jelasin keduanya,

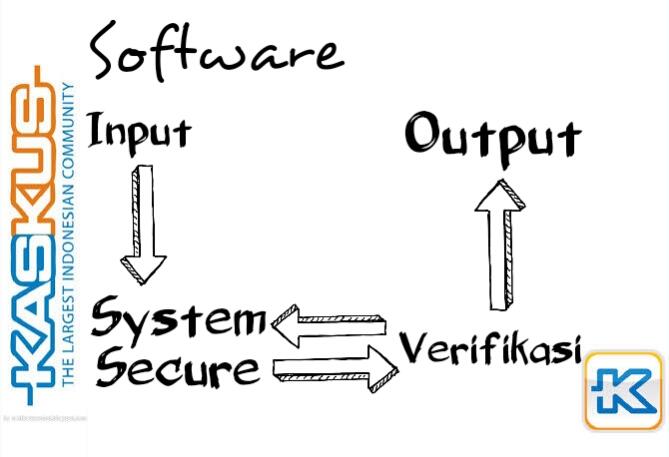

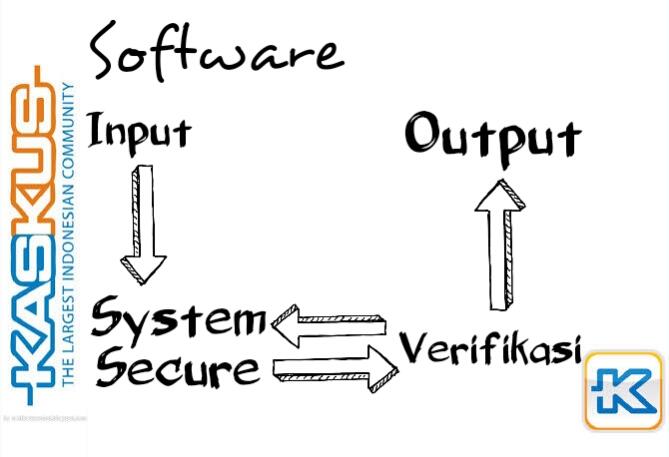

Software

Data input - System Secure (Baik berupa capta, sertifikasi, hardware informasi, akun, dll) - Verifikasi - lalu menyamakan data - Jika cocok atau lolos lalu Output atau hasil.

Untuk mencapai output disekat oleh data Security. Maka mungkin akan sulit jika kita ingin mendapatkan Output/hasil kalau mencoba menerobos sistem verifikasi ini.

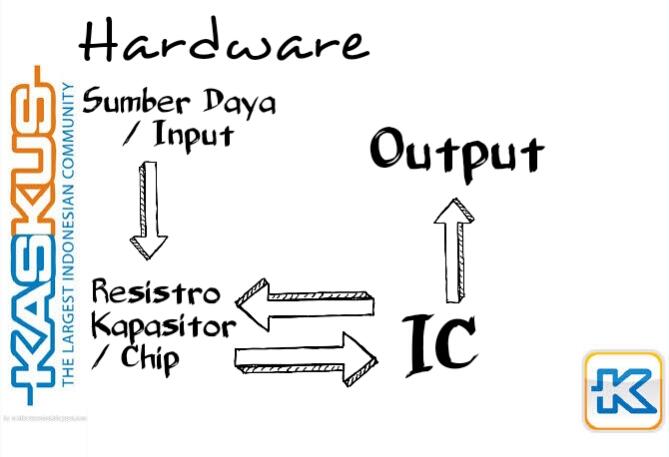

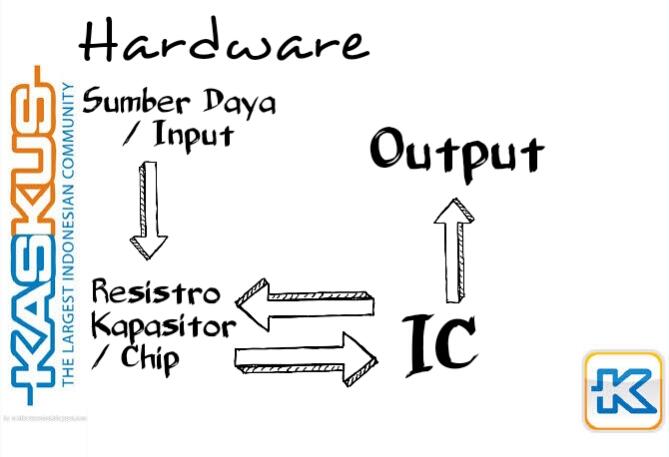

Hardware

Sumber Listrik / Input - Penghambat (Resistor, kapasitor atau chip) - IC (Otak) - Output

Sistemnya hampir sama yaitu masuk lalu verifikasi, hanya saja input disini bukan berupa data melainkan arus listrik, seperti pulsa pada Remote Control, Dim Cahaya, Loop LCD, dll.

Contoh Pada sebuah Arduino RC, Daya arus ditekan pada tombol Melaju / belok, maka arus akan dialirkan melalui Chip (yang membedakan antara maju/mundur/belok) lalu chip akan mendistribusikan arus ke IC Arduino, dibaca oleh sistem lalu diubah menjadi data pulsa, dan didistribusikan ke chip pemancar.

Keamanan sistem software agak sedikit rumit dari Hardware, biasanya bisa berupa sertifikasi, izin manual, locked, cookies dan cache, captha, dll.

Sedangkan Keamanan Hardware itu berupa Kapasitor, resistor, chip, dll.

Keduanya memiliki rangkaian yang sama dan sistem kerja yang hampir sama juga.

Disini ane jelasin keduanya,

Software

Spoiler for Gambar:

Data input - System Secure (Baik berupa capta, sertifikasi, hardware informasi, akun, dll) - Verifikasi - lalu menyamakan data - Jika cocok atau lolos lalu Output atau hasil.

Untuk mencapai output disekat oleh data Security. Maka mungkin akan sulit jika kita ingin mendapatkan Output/hasil kalau mencoba menerobos sistem verifikasi ini.

Hardware

Spoiler for Gambar:

Sumber Listrik / Input - Penghambat (Resistor, kapasitor atau chip) - IC (Otak) - Output

Sistemnya hampir sama yaitu masuk lalu verifikasi, hanya saja input disini bukan berupa data melainkan arus listrik, seperti pulsa pada Remote Control, Dim Cahaya, Loop LCD, dll.

Contoh Pada sebuah Arduino RC, Daya arus ditekan pada tombol Melaju / belok, maka arus akan dialirkan melalui Chip (yang membedakan antara maju/mundur/belok) lalu chip akan mendistribusikan arus ke IC Arduino, dibaca oleh sistem lalu diubah menjadi data pulsa, dan didistribusikan ke chip pemancar.

Itu gan Penjelasan singkat apa itu system secure pada 2 perangkat antara Hardware dan software.

Dan sistem ini digunakan disemua hal yang agan selama ini gunakan, baik itu website, aplikasi, game, pay pal, RC, robot dll. Itu semua memiliki sistem yang sama seperti yang ane bahas ini.

Nah penerapan system secure ini memiliki kelebihan dan kekurangan.

Quote:

Kelebihan.

1. Lebih aman.

2. Data / arus yang digunakan sangat efisien.

3. Data terpisah sehingga sangat sulit diretas / error.

4. Menghindari user ganda yang masuk.

5. Tidak adanya full maintenance.

1. Lebih aman.

2. Data / arus yang digunakan sangat efisien.

3. Data terpisah sehingga sangat sulit diretas / error.

4. Menghindari user ganda yang masuk.

5. Tidak adanya full maintenance.

Quote:

Kekurangan

1. Perlu pembaharuan secara berkala.

2. Bug akan selalu ditemukan tergantung dari kemutakhiran IC / Server yang digunakan.

3. Interface yang sedikit kaku.

1. Perlu pembaharuan secara berkala.

2. Bug akan selalu ditemukan tergantung dari kemutakhiran IC / Server yang digunakan.

3. Interface yang sedikit kaku.

Quote:

Peretasan

Quote:

Sistem peretasan bisa berbeda beda tergantung dari apa yang akan diretas.

Sistem yang digunakan untuk meretas antara Web dan Server itu sangat jauh berbeda.

Biasanya sistem yang mampu diretas dengan mudah adalah sistem yang memiliki resiko pada jalur data verifikasi.

Dimana saat data verifikasi dikirim itu akan ada celah / bug yang terjadi karena IC utama / Server utama tidak dimutakhirkan dengan data transfer yang sekarang diterapkan.

Contoh agan mau mau main PUBG Mobile di Hp kentang, pasti agak lag karena HP kentang agan sistemnya enggak semutahir apa yang direkomendasikan oleh developer game jaman sekarang.

Oleh karena itu maintenance sistem secara berkala sangat dibutuhkan.

Peretasan pun dapat dibedakan menjadi 2 cara.

Itulah cara yang biasa seorang user hacker gunakan untuk merusak atau meretas sebuah sistem web server.

Namun berbeda halnya jika kita ingin meretas sebuah server (bedakan antara server web, dan server utama)

Seperti Nasa, google, yotube, medsos (IG,FB,VK, twitter dll), microsoft, perusahaan besar dll itu biasanya menggunakan basis server hardware, sehingga mereka mendesain sendiri sistem yang digunakan, dan server tersebut biasanya langsung terhubung ke jantung server perusahaan tersebut.

Cara peretasannya pun sangat berbeda gan wajib, kudu, perlu, harus menggunakan bantuan hardware. Mungkin lain kali ane bahas yah.

Yang membedakan adalah, Jika server Cloud / server web menyimpan data pada sebuah penyimpanan Cloud / virtual drive, maka server utama menyimpan data pada sistem hardware seperti hardisk, flashdisk dll.

Mudahnya gini deh,

Agan bikin web di IDWB / perusahaan jasa web lainnya, yang nantinya data atau UI harus agan upload ke server web tersebut sehingga sepenuhnya agan tidak perlu menyiapkan server sendiri.

Namun jika agan mau bikin web sendiri di rumah langsung dari PC agan, dan server agan di rumah atau perusahaan agan, ini disebut server utama agan. Jadi agan hanya perlu mensetting dan memasukan data langsung ke server agan dirumah.

Namun secara tidak langsung orang yang masuk atau mengunjungi web kita, itu terhubung dengan device server kita.

Jadi gak bisa disamain yah juragan.

Sistem yang digunakan untuk meretas antara Web dan Server itu sangat jauh berbeda.

Spoiler for Catatan:

Jika selama ini agan sering melihat hekel pesbuk dan yucub yang membagikan video cara mereka hacking, dengan cara mereka yang berbeda beda dan ya bisa dibilang alakadarnya, itu 99% fake, atau bisa dibilang itu adalah video untuk mencari viewers. Ane gak akan ganggu mereka, ane gak akan bahas mereka, biarlah mereka mencari uang dengan caranya masing masing.

Biasanya sistem yang mampu diretas dengan mudah adalah sistem yang memiliki resiko pada jalur data verifikasi.

Dimana saat data verifikasi dikirim itu akan ada celah / bug yang terjadi karena IC utama / Server utama tidak dimutakhirkan dengan data transfer yang sekarang diterapkan.

Contoh agan mau mau main PUBG Mobile di Hp kentang, pasti agak lag karena HP kentang agan sistemnya enggak semutahir apa yang direkomendasikan oleh developer game jaman sekarang.

Oleh karena itu maintenance sistem secara berkala sangat dibutuhkan.

Peretasan pun dapat dibedakan menjadi 2 cara.

Quote:

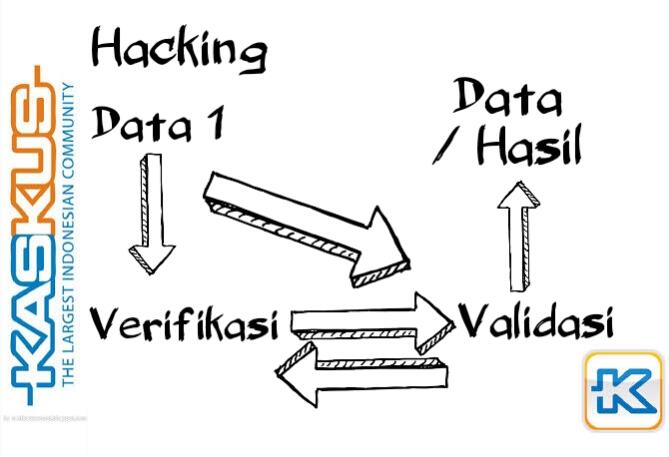

Celah / BUG

Cara ini banyak sekali digunakan oleh para User Hacker untuk mengambil data / melihat data tanpa mengubah sedikitpun jalur masuk ke Sistem data tersebut.

DATA 1 adalah progres awal / bisa dibilang transfer awal yang nanti akan diverifikasi oleh sistem web / server tersebut.

Sistem verifikasi akan mengirimkan data dari DATA 1 ke sistem Validasi, nah jika jalur transfer antara Verifikasi dan Validasi ini memiliki Bug atau celah untuk masuk. Maka user akan memanfaatkan Bug itu untuk masuk ke sistem utama tanpa melalui Verifikasi.

Cara ini biasa digunakan untuk melakukan hacking pada sebuah website, baik untuk deface, carding, atau bahkan untuk melihat rahasia data perusahaan.

Tapi enggak semua website seperti itu, biasanya hanya sedikit web yang menggunakan protokol jaringan 8 atau 4 yang memiliki resiko tinggi seperti ini.

MD 5 pun menjadi faktor utama dalam kesuksesan cara ini.

Cara ini banyak sekali digunakan oleh para User Hacker untuk mengambil data / melihat data tanpa mengubah sedikitpun jalur masuk ke Sistem data tersebut.

DATA 1 adalah progres awal / bisa dibilang transfer awal yang nanti akan diverifikasi oleh sistem web / server tersebut.

Sistem verifikasi akan mengirimkan data dari DATA 1 ke sistem Validasi, nah jika jalur transfer antara Verifikasi dan Validasi ini memiliki Bug atau celah untuk masuk. Maka user akan memanfaatkan Bug itu untuk masuk ke sistem utama tanpa melalui Verifikasi.

Cara ini biasa digunakan untuk melakukan hacking pada sebuah website, baik untuk deface, carding, atau bahkan untuk melihat rahasia data perusahaan.

Tapi enggak semua website seperti itu, biasanya hanya sedikit web yang menggunakan protokol jaringan 8 atau 4 yang memiliki resiko tinggi seperti ini.

MD 5 pun menjadi faktor utama dalam kesuksesan cara ini.

Quote:

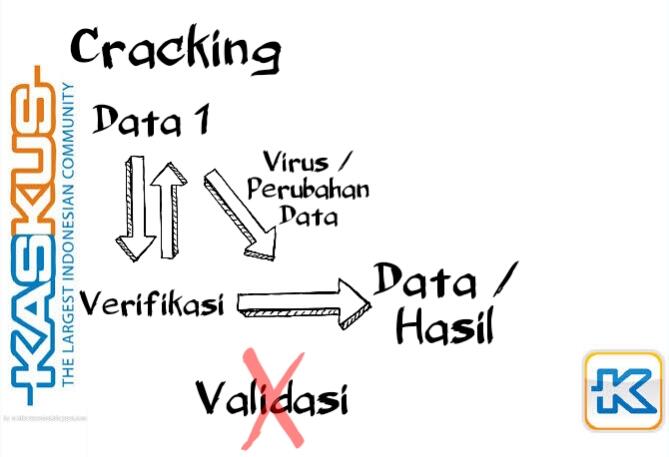

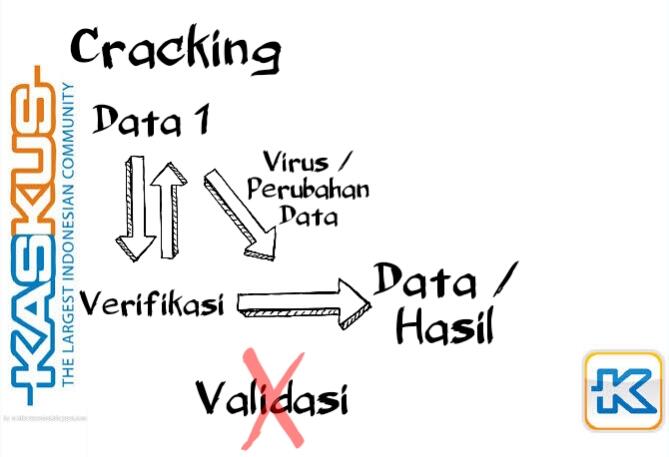

kracking

Bisa dibilang ini adalah cara terjahat seorang peretas dalam "mengambil alih" sebuah web untuk merusak atau mengambil data.

Data 1 akan dikirimkan ke server untuk mendapatkan feedback server, sehingga kita menyisipkan data tambahan atau merubah data untuk dikirim ulang ke sistem verifikasi yang bertujuan merusak atau membuat error sebuah sistem verifikasi tersebut.

Cara ini biasanya menggunakan source trojan untuk mengacukan data server.

Sehingga kita dapat dengan mudah masuk ke dalam sebuah web atau server tersebut.

Dengan merusak sistem verifikasi, maka user kracker tidak perlu sulit untuk memanipulasi data validasi atau mencari bug di sebuah web.

Namun cara ini sangat mudah terdeteksi jika tidak cepat dalam mengeksekusinya.

Maka meski mempermudah user untuk melakukan peretasan, tapi butuh kekuatan fikiran, logika, dan konsentrasi tinggi.

Layaknya menjinakan sebuah bom, jika kita salah memotong / merusak sebuah sistem maka akan meledak / membuat kamu terlacak dengan mudah.

Bisa dibilang ini adalah cara terjahat seorang peretas dalam "mengambil alih" sebuah web untuk merusak atau mengambil data.

Data 1 akan dikirimkan ke server untuk mendapatkan feedback server, sehingga kita menyisipkan data tambahan atau merubah data untuk dikirim ulang ke sistem verifikasi yang bertujuan merusak atau membuat error sebuah sistem verifikasi tersebut.

Cara ini biasanya menggunakan source trojan untuk mengacukan data server.

Sehingga kita dapat dengan mudah masuk ke dalam sebuah web atau server tersebut.

Dengan merusak sistem verifikasi, maka user kracker tidak perlu sulit untuk memanipulasi data validasi atau mencari bug di sebuah web.

Namun cara ini sangat mudah terdeteksi jika tidak cepat dalam mengeksekusinya.

Maka meski mempermudah user untuk melakukan peretasan, tapi butuh kekuatan fikiran, logika, dan konsentrasi tinggi.

Layaknya menjinakan sebuah bom, jika kita salah memotong / merusak sebuah sistem maka akan meledak / membuat kamu terlacak dengan mudah.

Itulah cara yang biasa seorang user hacker gunakan untuk merusak atau meretas sebuah sistem web server.

Namun berbeda halnya jika kita ingin meretas sebuah server (bedakan antara server web, dan server utama)

Seperti Nasa, google, yotube, medsos (IG,FB,VK, twitter dll), microsoft, perusahaan besar dll itu biasanya menggunakan basis server hardware, sehingga mereka mendesain sendiri sistem yang digunakan, dan server tersebut biasanya langsung terhubung ke jantung server perusahaan tersebut.

Cara peretasannya pun sangat berbeda gan wajib, kudu, perlu, harus menggunakan bantuan hardware. Mungkin lain kali ane bahas yah.

Yang membedakan adalah, Jika server Cloud / server web menyimpan data pada sebuah penyimpanan Cloud / virtual drive, maka server utama menyimpan data pada sistem hardware seperti hardisk, flashdisk dll.

Mudahnya gini deh,

Agan bikin web di IDWB / perusahaan jasa web lainnya, yang nantinya data atau UI harus agan upload ke server web tersebut sehingga sepenuhnya agan tidak perlu menyiapkan server sendiri.

Namun jika agan mau bikin web sendiri di rumah langsung dari PC agan, dan server agan di rumah atau perusahaan agan, ini disebut server utama agan. Jadi agan hanya perlu mensetting dan memasukan data langsung ke server agan dirumah.

Namun secara tidak langsung orang yang masuk atau mengunjungi web kita, itu terhubung dengan device server kita.

Jadi gak bisa disamain yah juragan.

Quote:

Ancaman Virus dan Serangan

Quote:

Virus komputer merupakan program komputer yang dapat menggandakan atau menyalin dirinya sendiri dan menyebar dengan cara menyisipkan salinan dirinya ke dalam program atau dokumen lain.

Dan semua virus itu memiliki kode dasar sama yaitu worm artinya bisa menggandakan diri dan menyebar dengan cepat.

Dan semua virus itu memiliki kode dasar sama yaitu worm artinya bisa menggandakan diri dan menyebar dengan cepat.

Quote:

Virus yang bisa menyerang sebuah sistem server, web, komputer dan robotik itu bermacam macam.

Jenisnya ada

1. Worm

2. Trojan

3. Backdor

4. Ransomware

5. Duqu

6. Stucknet

7. Dll

Semua virus ini sangat berbahaya jika dilihat dari potensinya merusak sebuah jaringan sistem.

Jenisnya ada

1. Worm

2. Trojan

3. Backdor

4. Ransomware

5. Duqu

6. Stucknet

7. Dll

Semua virus ini sangat berbahaya jika dilihat dari potensinya merusak sebuah jaringan sistem.

Quote:

Sedangkan serang sistem. Bisa berupa Hacking seperti yang ane jelasin di atas, atau pun DDoS.

Ane bahas sedikit tentang DDoS

adalah jenis serangan terhadap sebuah komputer atau server di dalam jaringan internet dengan cara menghabiskan sumber (resource) yang dimiliki oleh komputer tersebut sampai komputer tersebut tidak dapat menjalankan fungsinya dengan benar sehingga secara tidak langsung mencegah pengguna lain untuk memperoleh akses layanan dari komputer yang diserang tersebut.

Dalam sebuah serangan Denial of Service, si penyerang akan mencoba untuk mencegah akses seorang pengguna terhadap sistem atau jaringan dengan menggunakan beberapa cara, yakni sebagai berikut:

1. Membanjiri lalu lintas jaringan dengan banyak data sehingga lalu lintas jaringan yang datang dari pengguna yang terdaftar menjadi tidak dapat masuk ke dalam sistem jaringan. Teknik ini disebut sebagai traffic flooding.

2. Membanjiri jaringan dengan banyak request terhadap sebuah layanan jaringan yang disedakan oleh sebuah host sehingga request yang datang dari pengguna terdaftar tidak dapat dilayani oleh layanan tersebut. Teknik ini disebut sebagai request flooding.

3. Mengganggu komunikasi antara sebuah host dan kliennya yang terdaftar dengan menggunakan banyak cara, termasuk dengan mengubah informasi konfigurasi sistem atau bahkan perusakan fisik terhadap komponen dan server.

Sehingga server akan over dan biasanya kondisi trafic jaringan akan terhambat, bisa saja server langsung mengalami down.

DDoS adalah jalan terakhir jika sebuah web atau server tidak bisa diretas.

Ane bahas sedikit tentang DDoS

adalah jenis serangan terhadap sebuah komputer atau server di dalam jaringan internet dengan cara menghabiskan sumber (resource) yang dimiliki oleh komputer tersebut sampai komputer tersebut tidak dapat menjalankan fungsinya dengan benar sehingga secara tidak langsung mencegah pengguna lain untuk memperoleh akses layanan dari komputer yang diserang tersebut.

Dalam sebuah serangan Denial of Service, si penyerang akan mencoba untuk mencegah akses seorang pengguna terhadap sistem atau jaringan dengan menggunakan beberapa cara, yakni sebagai berikut:

1. Membanjiri lalu lintas jaringan dengan banyak data sehingga lalu lintas jaringan yang datang dari pengguna yang terdaftar menjadi tidak dapat masuk ke dalam sistem jaringan. Teknik ini disebut sebagai traffic flooding.

2. Membanjiri jaringan dengan banyak request terhadap sebuah layanan jaringan yang disedakan oleh sebuah host sehingga request yang datang dari pengguna terdaftar tidak dapat dilayani oleh layanan tersebut. Teknik ini disebut sebagai request flooding.

3. Mengganggu komunikasi antara sebuah host dan kliennya yang terdaftar dengan menggunakan banyak cara, termasuk dengan mengubah informasi konfigurasi sistem atau bahkan perusakan fisik terhadap komponen dan server.

Sehingga server akan over dan biasanya kondisi trafic jaringan akan terhambat, bisa saja server langsung mengalami down.

DDoS adalah jalan terakhir jika sebuah web atau server tidak bisa diretas.

Quote:

Server terkuat yang selama ini sulit diretas.

1. Google

2. Microsoft

3. Apple

4. Samsung

5. Gnx

6. Facebook (twitter, IG, VK)

7. Nasa

8. Fedex

9. Duckduckgo

10. Zork

11. Emperial

12. FBI

13. NSA

14. CIA

Dan masih banyak lagi, andaikan kita mau hack salah satu server di atas? Maka mau gak mau kita terbang ke negara asal empunya server, masuk perusahaannya diem diem, masukin file read spo, keluar dan tunggu hasil req yang muncul.

Kalau dengan cara online kayanya hanya memiliki persantase yang kecil antara 0 hingga 1%.

Sebenernya masih banyak gan kalau mau bahas satu satu, cuman ya karna thread ini terbatas dan nanti jadi ngantuk, lain kali ane bahas lagi lebih dalam.

Intinya IT itu menyenangkan.

See you

* Ane minta doanya dari agan semua, tahun ini ane mau bikin rumah singgah buat anak jalanan dan beberapa camp IT di Bandung, semarang sama jogja.

Mudah mudahan lancar.

Intinya IT itu menyenangkan.

See you

* Ane minta doanya dari agan semua, tahun ini ane mau bikin rumah singgah buat anak jalanan dan beberapa camp IT di Bandung, semarang sama jogja.

Mudah mudahan lancar.

GIF

GIF

Diubah oleh axcelcrypto 22-04-2019 08:25

HandoyoBoy dan 41 lainnya memberi reputasi

42

8.1K

Kutip

77

Balasan

Komentar yang asik ya

Urutan

Terbaru

Terlama

Komentar yang asik ya

Komunitas Pilihan